EDR (Endpoint Detection and Response) راهکار امنیت سایبری است که بهطور مداوم فعالیتهای نقاط پایانی مانند لپتاپها، دسکتاپها، سرورها و دستگاههای موبایل را پایش و ثبت میکند. این راهکار دید لحظهای نسبت به تهدیدات فراهم میکند که امکان کشف سریع، بررسی و پاسخ خودکار به تهدیدات را میدهد تا فعالیتهای مخرب پیش از آسیب به سیستمهای سازمان خنثی شوند.

نکات کلیدی

EDR بهطور مداوم فعالیت نقاط پایانی را پایش میکند و دید لحظهای برای کشف سریع تهدیدات، بررسی و پاسخ خودکار فراهم میکند.

این راهکار رفتارهای غیرعادی و الگوهای حمله پیچیده، شامل IoCها (شاخصهای نفوذ) و TTPها (تاکتیکها، تکنیکها و رویهها) مرتبط با تهدیدات پیشرفته را شناسایی میکند.

پیادهسازی موفق EDR به برنامهریزی دقیق، استقرار مؤثر و پیکربندی مداوم برای بهینهسازی عملکرد و کاهش مثبتهای کاذب نیاز دارد.

راهبردهای پیشرفته EDR شامل شکار تهدیدات (Threat Hunting) پیشگیرانه، ادغام با SOAR/SIEM و بهرهگیری از AI/ML برای کشف و پاسخ هوشمندانهتر هستند.

EDR دید عمیقتر، تحلیل رفتاری و پاسخ کامل به رخدادها را فراهم میکند و از این نظر با آنتیویروسهای سنتی و EPP متفاوت است، درحالیکه با فراهمکردن دادههای دقیق نقطه پایانی، مکمل SIEM خواهد بود.

درک بهتر مفهومی EDR

راهکارهای EDR دفاعی پیشگیرانه در برابر تهدیدات در حال تکامل ارائه میدهند. این سیستمها دادههای تلهمتری (telemetry) را از نقاط پایانی جمعآوری و تحلیل میکنند، شامل:

اجرای پردازشها

تغییرات در فایل سیستم

اتصالات شبکه

فعالیتهای کاربران

این پایش مداوم به تیمهای امنیتی اجازه میدهد رفتارهای غیرعادی که میتواند نشانه حملههای پیشرفته باشد—even حملاتی که از دفاعهای مبتنی بر امضای سنتی فرار میکنند—را شناسایی کنند.

اهمیت EDR از توانایی آن در فراهم کردن دید عمیق در سطح نقاط پایانی ناشی میشود؛ جایی که اغلب اولین نقطه نفوذ بسیاری از حملات سایبری است. با همبستگی رخدادها و اعمال تحلیلهای رفتاری، EDR میتواند شاخصهای نفوذ (IoCs) ظریف و همچنین TTPهای مرتبط با تهدیدات مداوم پیشرفته (APT) و سوءاستفادههای روز صفر (Zero-Day) را شناسایی کند.

این رویکرد جامع به متخصصان امنیت کمک میکند دامنه کامل حمله را درک کرده، آن را سریع مهار و اثرات آن را مؤثرتر رفع کنند و در نتیجه، خسارت و زمان ازکارافتادگی را به حداقل برسانند.

| قابلیت کلیدی | توضیح |

|---|---|

| پایش مداوم | بهطور مستمر فعالیت نقاط پایانی را برای رفتارهای مشکوک زیر نظر میگیرد. |

| ثبت دادهها | تمام رویدادهای مرتبط با نقاط پایانی را برای تحلیل تاریخی و فارنزیک ثبت میکند. |

| تحلیل رفتاری | از یادگیری ماشین برای شناسایی الگوهای ناهنجار که نشانه تهدید هستند استفاده میکند. |

| شکار تهدیدات | به تحلیلگران امنیت امکان میدهد بهطور پیشگیرانه بهدنبال تهدیدات پنهان بگردند. |

| پاسخ خودکار | بهطور خودکار نقاط پایانی را ایزوله میکند، فرآیندهای مخرب را خاتمه میدهد یا فایلها را قرنطینه میکند تا تهدید مهار شود. |

مزایای کلیدی EDR

دید جزئی به فعالیتهای نقاط پایانی که به تیمهای امنیتی کمک میکند تهدیدات را بسیار کارآمدتر از ابزارهای امنیتی سنتی شناسایی و مهار کنند.

شناسایی و مهار سریع تهدیدات که خسارات بالقوه را کاهش داده و زمان بازیابی را کم میکند.

قابلیتهای پاسخ خودکار در پلتفرمهای EDR که تلاشهای دستی برای رفع مشکل را کاهش میدهد و به تحلیلگران امکان میدهد بر بررسیهای پیچیدهتر متمرکز شوند.

پشتیبانی از شکار تهدیدات پیشگیرانه تا سازمان بتواند تهدیدات پنهان را قبل از تبدیل شدن به رخدادهای بزرگ شناسایی و رفع کند.

EDR چگونه کار میکند؟

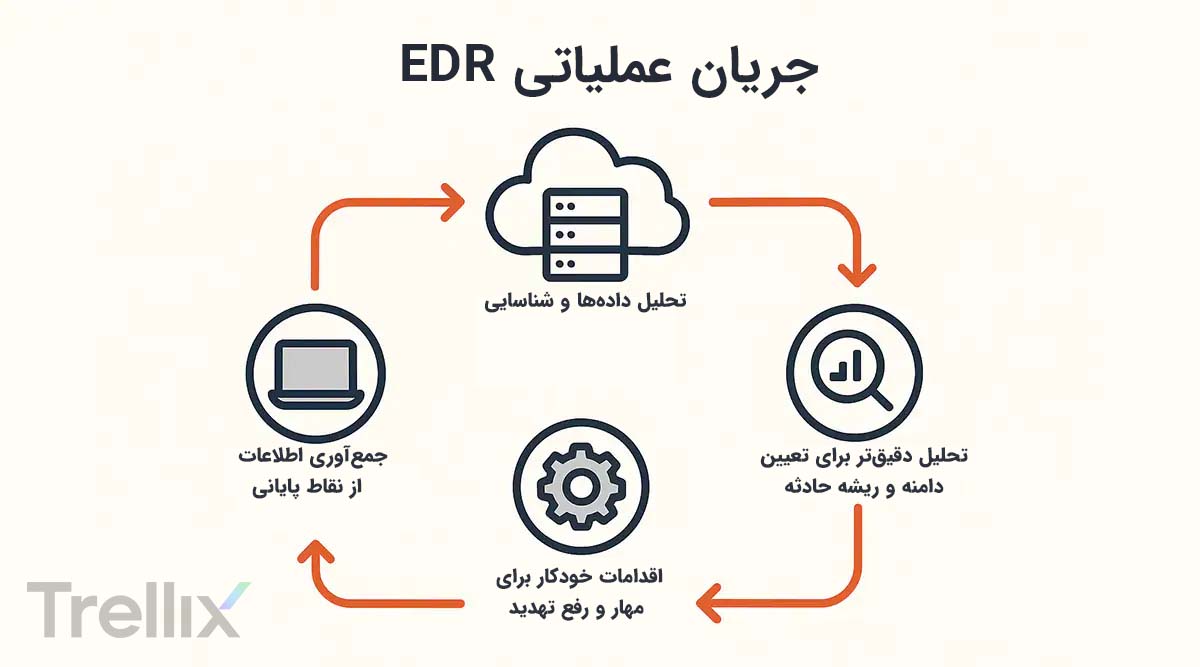

EDR با پایش مداوم نقاط پایانی و جمعآوری حجم عظیمی از دادهها برای کشف و پاسخ به تهدیدات عمل میکند. این فرایند شامل مراحل کلیدی زیر است:

جمعآوری داده و تلهمتری

عاملهای EDR نصبشده روی نقاط پایانی دادههایی مثل فعالیت پردازشها، تغییرات فایلها، اتصالات شبکه، تغییرات رجیستری و اقدامات کاربران را بهطور پیوسته جمعآوری میکنند. این دادههای غنی دید جامعی از رفتار نقطه پایانی فراهم میکند.

سپس این اطلاعات به پلتفرم مرکزی EDR ارسال میشود. حجم بالای دادهها نیازمند مکانیسمهای جمعآوری و ذخیرهسازی کارآمد است تا پردازش لحظهای و جستجوی تاریخی ممکن شود.

تحلیل رفتاری و کشف تهدید

دادههای جمعآوریشده با استفاده از تحلیل رفتاری، یادگیری ماشین و موتورهای کشف مبتنی بر قوانین بررسی میشوند تا ناهنجاریها و الگوهای مشکوک شناسایی شود.

برای مثال، اجرای یک فایل از مکان غیرمعمول یا تلاش برای تغییر فایلهای سیستمی حیاتی، هشدار ایجاد میکند. سیستم رخدادها را در طول زمان و در چندین نقطه پایانی همبستگی میدهد تا درک زمینهای از تهدید ایجاد شود. این روش برای کشف سوءاستفادههای روز صفر و APTها بسیار مؤثر است.

بررسی و فارنزیک

هنگامی که فعالیت مشکوکی شناسایی شود، EDR ابزارهایی برای تحلیل عمیقتر در اختیار تحلیلگران امنیت قرار میدهد. آنها میتوانند به رویدادهای خاص نفوذ کنند، زنجیره اجرا را ببینند و دامنه و تأثیر هشدار را درک کنند.

این قابلیت به تحلیل فارنزیک کمک میکند تا تیمها دلیل اصلی حادثه را یافته و سیستمهای آسیبدیده را شناسایی کنند. اغلب EDRها قابلیت بازسازی جدول زمانی حمله را هم دارند که به بازبینی دقیق پس از حادثه کمک میکند.

قابلیتهای پاسخ خودکار

راهکارهای EDR پاسخهای خودکاری برای مهار سریع تهدید فراهم میکنند، مانند:

ایزوله کردن نقطه پایانی آلوده از شبکه

خاتمه دادن به فرآیندهای مخرب

قرنطینه کردن فایلهای مشکوک

این اتوماسیون زمان حضور تهدید را کاهش میدهد و از حرکت جانبی در شبکه جلوگیری میکند. با این حال، نظارت انسانی برای تضمین واکنش مناسب و جلوگیری از اختلال در عملیات عادی سازمان ضروری است.

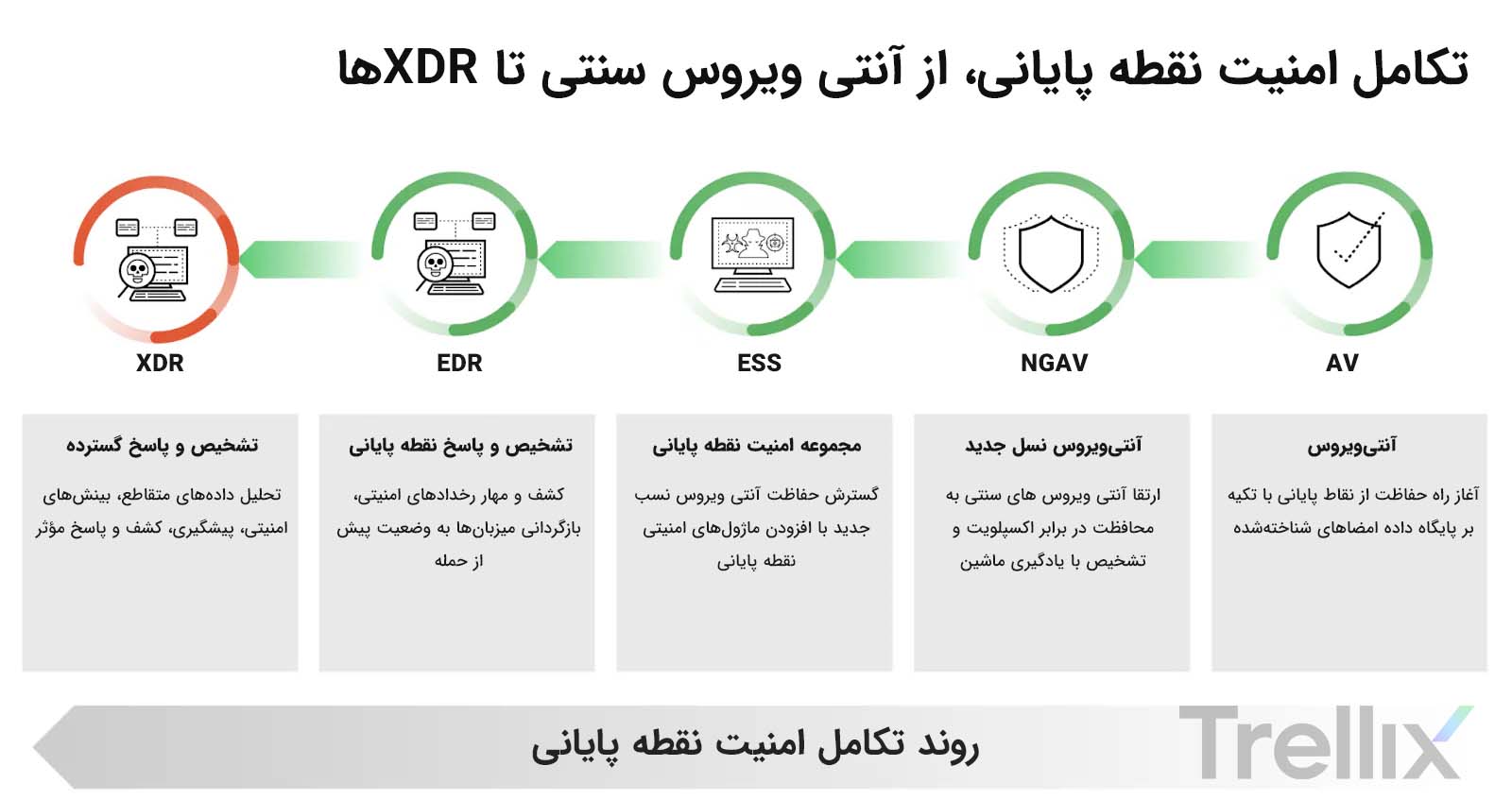

تحول EDR

EDR از محدودیتهای آنتیویروسهای سنتی که عمدتاً بر تهدیدات شناختهشده تمرکز داشتند شکل گرفت.

۲۰۱۰: در اوایل دهه ۲۰۱۰ که تهدیدات پیچیدهتر و گریزانتر شدند، مفهوم EDR مطرح شد. ابزارهای اولیه فقط پایش و هشدارهای ابتدایی ارائه میکردند.

۲۰۱۳: راهکارهای EDR شروع به ادغام تحلیل رفتاری کردند تا ناهنجاریها را در لحظه شناسایی کنند. این گذر از شناسایی مبتنی بر امضا به رویکردی پیشگیرانه بود. ادغام فیدهای هوش تهدید نیز باعث شناسایی تهدیدات نوظهور پیش از بروز خسارت شد.

با پیچیدهتر شدن حملات، EDR نیز با ارائه پاسخ خودکار تکامل یافت و این امکان را فراهم کرد که تیمهای امنیتی تهدیدات را سریع شناسایی و رفع کنند. امروز EDR به ستون استراتژیهای امنیت سایبری مدرن تبدیل شده است.

فرایند پیادهسازی EDR

پیادهسازی مؤثر EDR به برنامهریزی و اجرای دقیق برای ادغام بیدردسر با زیرساختهای امنیتی موجود نیاز دارد.

برنامهریزی و آمادهسازی

سازمانها پیش از استقرار باید:

اهداف امنیتی خود را تعریف کنند

وضعیت فعلی نقاط پایانی خود را ارزیابی کنند

همه نقاط پایانی و سیستمهایعامل آنها را شناسایی کنند

معماری شبکه را مشخص کنند

این شفافیت به انتخاب راهکار مناسب EDR کمک کرده و محیط را برای نصب عاملها آماده میکند.

استراتژیهای استقرار

عاملهای EDR میتوانند از طریق Group Policy، ابزارهای مدیریت نرمافزار یا نصب دستی پیادهسازی شوند. رویکرد انتخابی به اندازه، زیرساخت و ابزارهای مدیریت موجود سازمان بستگی دارد. توصیه میشود از استقرار مرحلهای استفاده شود تا عملکرد پایش شده و مشکلات قبل از اجرای کامل برطرف شوند.

پیکربندی و بهینهسازی

پس از استقرار، پیکربندی EDR برای بهینهسازی عملکرد و کاهش مثبتهای کاذب ضروری است. این شامل تنظیم قوانین کشف، تعریف واکنشها و ادغام با ابزارهای دیگر (مانند SIEM) است.

پایش مداوم هشدارها و بازنگری سیاستها باعث افزایش دقت و تطبیق با تهدیدات جدید و نیازهای سازمان میشود.

چالشها و راهکارها در پذیرش EDR

اجرای یک راهکار EDR با وجود مزایای فراوان، میتواند چالشهایی را برای سازمانها به همراه داشته باشد. پرداختن پیشدستانه به این موانع متداول، فرآیند پذیرش را روانتر میکند و بازگشت سرمایه را به حداکثر میرساند. از مدیریت حجم هشدارها گرفته تا ادغام با سیستمهای موجود، درک این موانع و راهکارهایشان کلید موفقیت در استقرار EDR است.

خستگی ناشی از هشدار (Alert Fatigue)

یکی از چالشهای مهم در پذیرش EDR، خستگی ناشی از هشدار است؛ جایی که تحلیلگران امنیت به دلیل حجم بالای هشدارهای تولید شده توسط سیستم، تحت فشار قرار میگیرند. بسیاری از این هشدارها ممکن است بیضرر یا کماهمیت باشند و این امر باعث میشود تهدیدات مهم نادیده گرفته شوند.

برای مقابله با این مشکل، سازمانها باید:

سیاستهای EDR خود را بهطور دقیق تنظیم (tune) کنند،

هشدارها را بر اساس شدت و زمینه اولویتبندی کنند،

و از اتوماسیون برای مدیریت رویدادهای کماهمیت بهره ببرند.

ادغام EDR با سیستم مدیریت اطلاعات و رخدادهای امنیتی (SIEM) نیز میتواند به همبستگی هشدارها کمک کرده و نویز را کاهش دهد.

پیچیدگیهای ادغام (Integration Complexities)

ادغام EDR با ابزارهای امنیتی موجود مانند دیوارهای آتش (firewalls)، سیستمهای تشخیص نفوذ (IDS) و راهکارهای مدیریت هویت میتواند فرایندی پیچیده باشد. APIهای ناسازگار، تفاوت در فرمت دادهها و نبود پروتکلهای استاندارد ارتباطی اغلب مانع از یکپارچهسازی بیدردسر میشوند.

برای رفع این مشکل لازم است:

راهکارهای EDR با APIهای باز و قابلیتهای ادغام قوی انتخاب شوند،

و در صورت نیاز از اسکریپتهای سفارشی یا نرمافزارهای واسط (middleware) برای پر کردن شکافهای میان سیستمهای ناهمگون استفاده شود.

محدودیتهای منابع (Resource Constraints)

اجرای یک راهکار EDR و مدیریت آن نیازمند نیروی انسانی ماهر و منابع قابلتوجهی است. بسیاری از سازمانها، بهویژه سازمانهای کوچکتر، با کمبود متخصصان امنیت سایبری که توانایی راهاندازی، بهرهبرداری و بهینهسازی پلتفرمهای EDR را داشته باشند، مواجه هستند.

برای رفع این محدودیتها، سازمانها میتوانند:

مدیریت EDR را به ارائهدهندگان خدمات تشخیص و پاسخ مدیریتشده (MDR) برونسپاری کنند تا فشار منابع داخلی کاهش یابد.

همچنین با سرمایهگذاری در آموزش تیمهای داخلی اطمینان حاصل کنند که کارکنان مهارتهای لازم برای استفاده مؤثر از EDR را به دست میآورند.

راهبردهای پیشرفته و تکنیکهای بهینهسازی EDR

فراتر از استقرار ابتدایی EDR، سازمانها میتوانند راهبردهای پیشرفتهای را برای حداکثر کردن بازده سرمایهگذاری و تقویت قابلیتهای کشف و پاسخ به تهدیدات خود به کار گیرند. این تکنیکها، ظرفیت کامل EDR را بهکار میگیرند تا دید عمیقتر و اقدامات امنیتی پیشگیرانهتری فراهم شود.

شکار تهدیدات پیشگیرانه (Proactive Threat Hunting)

درحالیکه EDR در شناسایی خودکار تهدیدات بسیار مؤثر است، شکار تهدیدات پیشگیرانه به تیمهای امنیتی امکان میدهد بهطور فعال بهدنبال تهدیدات پنهانی در محیط خود بگردند. این شامل استفاده از دادههای EDR برای شناسایی الگوهای مشکوک، ناهنجاریها یا شاخصهای نفوذی (IoC) است که ممکن است از دفاعهای خودکار عبور کرده باشند.

شکارچیان تهدید (threat hunters) سناریوهای حمله احتمالی را فرض میکنند و با استفاده از قابلیتهای تحلیلی EDR، آنها را بررسی و تأیید یا رد میکنند. این رویکرد انسانی به کشف حملات پیشرفته و مخفیانهای کمک میکند که ممکن است سیستمهای خودکار نتوانند شناسایی کنند.

ادغام با SOAR و SIEM

ادغام EDR با پلتفرمهای هماهنگسازی، اتوماسیون و پاسخ امنیتی (SOAR) و سیستمهای مدیریت اطلاعات و رویدادهای امنیتی (SIEM) یک اکوسیستم امنیتی قدرتمند و یکپارچه ایجاد میکند.

SIEM لاگها و هشدارها را از منابع مختلف گردآوری کرده و دیدی متمرکز از رویدادهای امنیتی ارائه میدهد.

SOAR وظایف تکراری را خودکار میکند و جریانهای پاسخدهی به رخدادهای پیچیده را هماهنگ میسازد.

این ادغام باعث میشود هشدارهای EDR بهطور خودکار با دادههای متنی از SIEM غنی شوند و SOAR نیز بتواند براساس کشفهای EDR پاسخهای خودکار را آغاز کند. به این ترتیب، کل چرخه عمر رخداد امنیتی ساده و تسریع میشود.

بهرهگیری از هوش مصنوعی و یادگیری ماشین در EDR

هوش مصنوعی (AI) و یادگیری ماشین (ML) نقشی روزافزون در بهینهسازی کارایی EDR دارند. الگوریتمهای AI/ML میتوانند مجموعههای عظیم دادههای تلهمتری نقطه پایانی را تحلیل کنند تا الگوهای ظریف رفتار مخرب را که تحلیلگران انسانی یا سیستمهای مبتنی بر قوانین ممکن است از دست بدهند، شناسایی کنند.

این شامل کشف بدافزارهای چندشکلی (polymorphic malware)، حملات بدون فایل (fileless attacks) و تلاشهای پیچیده مهندسی اجتماعی میشود. استفاده از AI/ML دقت کشف را افزایش میدهد، مثبتهای کاذب را کاهش میدهد و بهطور مداوم با تهدیدات جدید تطبیق مییابد. در نتیجه توانایی EDR برای پیشی گرفتن از مهاجمان بهطور قابل توجهی بهبود پیدا میکند.

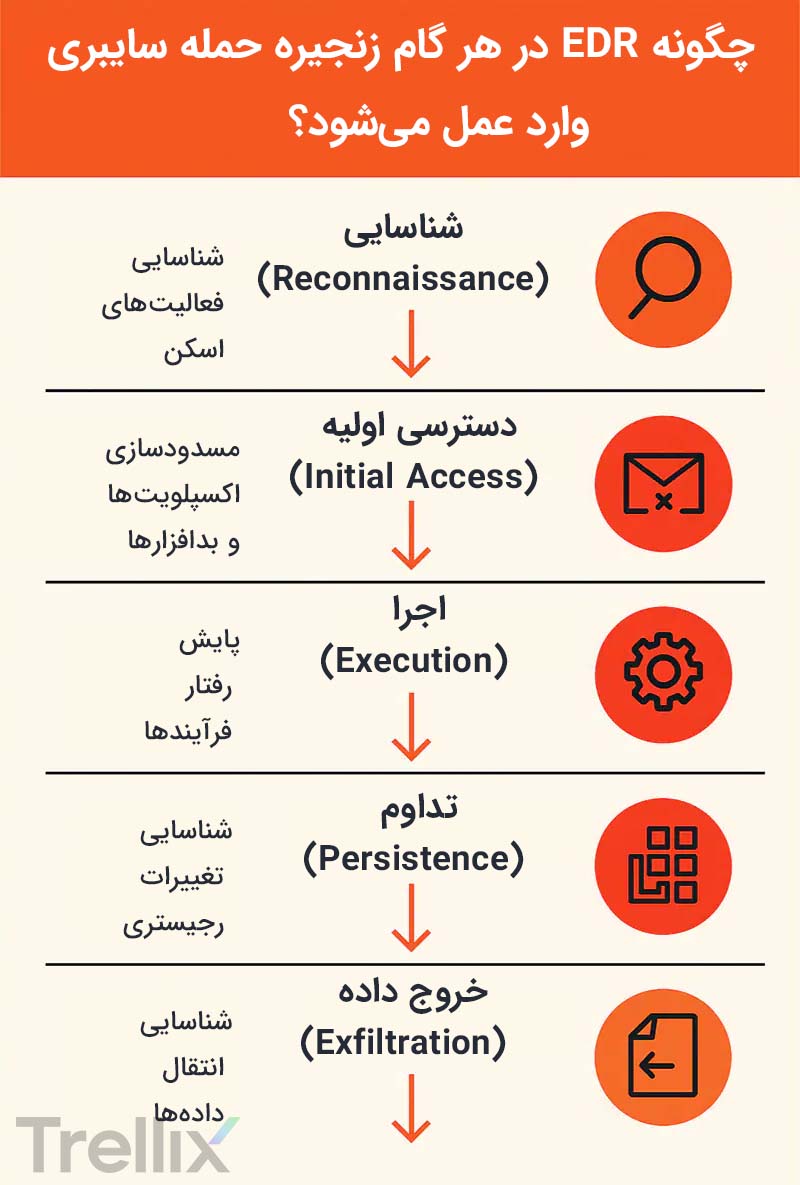

EDR و چشمانداز تهدیدات در حال تکامل

چشمانداز تهدیدات امنیت سایبری بهطور مداوم در حال تغییر است و مهاجمان از تاکتیکهای هرچه پیچیدهتری بهره میبرند. در این میان، EDR نقشی محوری در مقابله با این تهدیدات نوظهور ایفا میکند و خود را با چالشهای جدید وفق میدهد. همچنین تأثیر هوش مصنوعی (AI) بهطور اساسی شیوههای پاسخدهی و گزارشدهی به رخدادها را دگرگون میکند.

تهدیدات نوظهور و نقش EDR

با روی آوردن مجرمان سایبری به تکنیکهای پیشرفتهتر، راهکارهای امنیتی سنتی مبتنی بر امضا اغلب ناکارآمد میشوند. توانایی EDR در تحلیل رفتاری برای شناسایی این تهدیدات نوظهور حیاتی است.

EDR با پایش اجرای پردازشها، اتصالات شبکه و فراخوانیهای سیستمی برای الگوهای غیرمعمول، میتواند حتی زمانی که هیچ امضای شناختهشدهای وجود ندارد، فعالیتهای مخرب را شناسایی کند. همچنین پایش مداوم و قابلیتهای فارنزیک EDR کمک میکند دامنه و تأثیر حملات جدید درک شده و مهار و رفع سریع آنها ممکن شود.

تأثیر هوش مصنوعی بر پاسخدهی و گزارشدهی رخدادها

هوش مصنوعی تأثیر قابل توجهی بر فرآیندهای پاسخدهی و گزارشدهی به رخدادها گذاشته است. راهکارهای EDR مجهز به AI میتوانند بهطور خودکار حجم عظیمی از دادهها را تحلیل کنند، ناهنجاریها را شناسایی و هشدارها را با دقت و سرعتی بسیار بیشتر از تحلیلگران انسانی اولویتبندی کنند. این امر باعث تسریع در کشف تهدیدات و کاهش زمان واکنش میشود.

همچنین AI به خودکارسازی وظایف روتین مانند بررسی اولیه هشدارها و غنیسازی دادهها کمک میکند و به تیمهای امنیتی اجازه میدهد بر روی تحقیقات پیچیدهتر متمرکز شوند.

علاوه بر این، هوش مصنوعی میتواند با همبستگی دادههای پراکنده و برجستهسازی جزئیات کلیدی حملات، به تهیه گزارشهای کاملتر و دقیقتر از رخدادها کمک کند. این امر تحلیل پس از حادثه و استراتژیهای پیشگیرانه آتی را بهبود میبخشد.

مقایسه EDR با سایر راهکارهای امنیتی

درک اینکه EDR چگونه با سایر راهکارهای امنیتی رایج تفاوت دارد یا آنها را تکمیل میکند برای ایجاد یک استراتژی دفاعی چندلایه بسیار مهم است. هرچند برخی قابلیتها ممکن است با هم همپوشانی داشته باشند، اما هر فناوری بخشی خاص از امنیت نقاط پایانی را هدف قرار میدهد. در واقع رویکرد جامع اغلب به معنای ادغام این راهکارها برای دستیابی به حداکثر حفاظت است.

EDR در برابر آنتیویروس (AV)

آنتیویروس سنتی (AV) عمدتاً بر پیشگیری از آلودگی به بدافزارهای شناختهشده با استفاده از کشف مبتنی بر امضا و تحلیلهای هیوریستیک (heuristic) متمرکز است. این ابزارها در مسدود کردن ویروسها، کرمها و تروجانهای رایج عملکرد بسیار خوبی دارند.

در مقابل، EDR فراتر از پیشگیری عمل میکند؛ با پایش مداوم فعالیتهای نقطه پایانی، تهدیدات پیشرفتهتر و ناشناختهای را که ممکن است از AV عبور کنند، شناسایی میکند.

EDR دیدی نسبت به فعالیتهای پس از وقوع نفوذ فراهم میکند و امکان کشف، بررسی و پاسخ به حملات فعال را به وجود میآورد؛ در حالی که آنتیویروس معمولاً فقط در مرحله مسدودسازی تلاش اولیه نفوذ متوقف میشود.

EDR در برابر پلتفرمهای محافظت نقطه پایانی (EPP)

EPP (Endpoint Protection Platforms) مجموعه گستردهتری از کنترلهای امنیتی را ارائه میدهد که معمولاً شامل آنتیویروس، دیوارآتش، کنترل دستگاهها و گاهی قابلیتهای ابتدایی EDR است. هدف EPP پیشگیری از طیف وسیعی از تهدیدات است.

هرچند EPP یک لایه پایه از محافظت فراهم میکند، اما EDR دید عمیقتر، تحلیل رفتاری پیشرفتهتر و قابلیتهای دقیقتر برای بررسی و پاسخدهی ارائه میدهد.

EDR برای کشف و واکنش به تهدیدات پیشرفته مانند حملات بدون فایل (fileless attacks) یا تهدیدات داخلی طراحی شده است که ممکن است از اقدامات پیشگیرانه EPP عبور کنند.

در واقع EPP بر جلوگیری از وقوع حادثه تمرکز دارد، در حالی که EDR بر کشف و پاسخ به حوادثی تمرکز میکند که از لایههای پیشگیرانه عبور کردهاند.

EDR در برابر SIEM

سیستمهای SIEM (Security Information and Event Management) دادههای لاگ را از دستگاهها و نرمافزارهای امنیتی مختلف در سراسر زیرساخت IT جمعآوری و تحلیل میکنند. SIEM دیدی متمرکز از رویدادهای امنیتی ارائه میدهد و در گزارشدهی انطباق و همبستگی گسترده تهدیدات کمک میکند.

در مقابل، EDR در تخصصیترین سطح، دید عمیق و جزئی به فعالیتهای نقاط پایانی و پایش دقیق آنها دارد.

در حالی که SIEM لاگها را از EDR و سایر منابع گردآوری میکند، خود EDR دادههای فارنزیک دقیق و توانایی پاسخ فوری به رخدادهای خاص نقطه پایانی را فراهم میکند.

میتوان گفت SIEM دید وسیعتری از کل محیط میدهد، در حالی که EDR جزئیات رفتار و رخدادهای نقاط پایانی را موشکافانه بررسی میکند.

EDR و امنیت سایبری کسبوکارهای کوچک

EDR امنیت سایبری کسبوکارهای کوچک را با ارائه محافظت خودکار، پیشگیرانه و جامع در برابر تهدیدات سایبری بهبود میبخشد. این امر به تداوم فعالیت تجاری و رعایت الزامات قانونی کمک میکند.

کسبوکارهای کوچک میتوانند به روشهای زیر از EDR بهرهمند شوند:

شناسایی پیشگیرانه تهدیدات:

EDR بهطور مداوم نقاط پایانی (مثل لپتاپها، گوشیهای هوشمند یا سرورها) را برای فعالیتهای مشکوک پایش میکند و تهدیدات احتمالی را پیش از آنکه خسارت قابلتوجهی وارد کنند، شناسایی میکند.واکنش سریع به رخدادها:

زمانی که EDR تهدیدی را کشف میکند، میتواند دستگاه آلوده را بهطور خودکار ایزوله کند و مانع گسترش حمله به سایر بخشهای شبکه شود.دید جامع:

راهکارهای EDR دیدی نسبت به تمامی دستگاهها و فعالیتهای موجود در شبکه فراهم میکنند که به کسبوکارهای کوچک کمک میکند رفتار کاربران را ردیابی، آسیبپذیریها را شناسایی و دامنه تهدیدات را درک کنند و در نتیجه پیشگیری از حملات آینده آسانتر شود.رفع خودکار تهدیدات:

ابزارهای EDR اغلب دارای قابلیتهای خودکار هستند که میتوانند تهدیدات را شناسایی، به آنها واکنش نشان دهند و خنثی کنند، و این امر بار تیم IT در کسبوکارهای کوچک را کاهش میدهد.حفاظت از دادهها و رعایت انطباق:

EDR به کسبوکارهای کوچک کمک میکند الزامات حفاظت از دادهها را رعایت کنند و از ایمن ماندن اطلاعات حساس اطمینان حاصل کنند. همچنین لاگها و گزارشهای دقیقی ارائه میدهد که میتواند در ممیزیها و تأیید انطباق استفاده شود.صرفهجویی در هزینه:

با توجه به هزینه بالای نقضهای امنیتی، مقرونبهصرفه بودن EDR در مقایسه با خسارات یک حمله سایبری، آن را به راهکاری مؤثر و مناسب بودجه برای کسبوکارهای کوچک تبدیل میکند.

چگونه یک راهکار EDR را ارزیابی کنیم؟

انتخاب یک راهکار مناسب EDR وضعیت امنیتی سازمان شما را تقویت کرده، از دادههای حساس محافظت میکند و تداوم عملیاتی را تضمین میکند. با این حال، بهدلیل تنوع زیاد راهکارهای موجود در بازار، فرآیند انتخاب میتواند دشوار بهنظر برسد.

هدف این است که تصمیمی آگاهانه بگیرید که بهترین تطابق را با نیازها و الزامات امنیتی سازمان شما داشته باشد.

با درک اینکه چه مواردی در ویژگیها، عملکرد، قابلیتهای ادغام و پشتیبانی باید جستجو شود، میتوانید راهکار EDRی انتخاب کنید که الزامات انطباق را برآورده کند و استراتژیهای واکنش به رخداد و تابآوری کلی امنیت سایبری شما را بهبود بخشد.

ویژگیهای کلیدی در انتخاب EDR مناسب

دید گسترده و کشف حملات مبتنی بر یادگیری ماشین

داده غنی پایه و اساس EDR است. بهدنبال ابزارهایی باشید که دادههای جامع جمعآوری میکنند و دیدی در سطح کل سازمان فراهم میکنند. بهترین راهکارها از تکنیکهای یادگیری ماشین و تحلیلهای پیشرفته برای شناسایی لحظهای تهدیدات بهره میبرند. ارزیابیهای مستقل مثل MITRE ATT&CK میتواند در سنجش دامنه و دقت کشفها مفید باشد.

تحقیقات سادهشده

ابزارهایی را انتخاب کنید که نمای کاملی از رخدادها شامل اطلاعات دقیق برای تحقیق ارائه میدهند تا زمان پاسخدهی کاهش یابد. این ابزارها باید با نمایش خودکار علت اصلی، توالی رویدادها و جزئیات هوش تهدید، فرآیند تحقیق را ساده کنند.

قابلیت امتیازدهی سفارشی به رخدادها به شما اجازه میدهد روی رویدادهای مهمتر تمرکز کنید. همچنین گروهبندی هشدارها در قالب یک رخداد امنیتی میتواند تا ۹۸٪ از تعداد رویدادهایی که باید بررسی شود بکاهد و سرعت واکنش را افزایش دهد.

پاسخ هماهنگ در کل نقاط اعمال سیاست

گزینههای پاسخ انعطافپذیر شامل اجرای اسکریپت، دسترسی مستقیم به نقاط پایانی، بازگردانی میزبان و عملیات «جستجو و نابودی»، امکان حذف تهدیدات و بازیابی سریع پس از حملات را میدهد.

ادغام نزدیک با ابزارهای SOAR موجب میشود playbookهای امنیتی بهطور خودکار اجرا شوند و واکنشها به صدها ابزار امنیتی و IT گسترش یابد. برخی راهکارهای EDR حتی میتوانند فایلها و تنظیمات رجیستری آسیبدیده را در صورت رمزگذاری توسط باجافزار بازگردانی کنند.

محافظت قدرتمند نقطه پایانی در برابر تهدیدات

بهترین EDRها شامل قابلیتهای آنتیویروس و امنیت نقطه پایانی هستند تا هر مرحله از یک حمله را مسدود کنند. بررسی کنید که آیا راهکار انتخابی میتواند بهرهبرداریها (exploits) را بر اساس تکنیک، فایلهای بدافزار را با یادگیری ماشین، و رفتارهای مخرب را مسدود کند یا خیر. این امر به خاموش کردن حتی مخفیترین حملات کمک میکند.

قابلیتهای EPP برای کاهش سطح حمله

ابزارهای EDR ایدهآل باید قادر باشند حملات و باجافزارها را مسدود کنند و از دست رفتن دادهها و دسترسی غیرمجاز جلوگیری کنند. ویژگیهایی مانند دیوارآتش میزبان، کنترل دستگاه و رمزگذاری دیسک اهمیت بالایی دارند. همچنین ابزارهایی را انتخاب کنید که کنترل دقیق روی دسترسی USB و سیاستهای فایروال ارائه میدهند.

عامل واحد و سبکوزن

به جای نصب عاملهای سنگین که بهطور مداوم امضاها را اسکن میکنند، از یک عامل یکپارچه برای جلوگیری از تهدیدات نقطه پایانی و EDR استفاده کنید.

امنیت مبتنی بر ابر

مدیریت و استقرار مبتنی بر ابر عملیات را ساده کرده و نیاز به سرورهای پردردسر در محل را از بین میبرد. همچنین مقیاسپذیری سریع برای کاربران و دادههای بیشتر را ممکن میکند.

منبع مقاله: What Is Endpoint Detection and Response (EDR)?

جمعبندی و توصیه برای خرید EDR

با توجه به بررسی جامع ویژگیها، مزایا و فرآیندهای کاری EDR، بهخوبی روشن است که این راهکار یکی از مؤثرترین روشها برای محافظت از نقاط پایانی در برابر تهدیدات پیشرفته سایبری است. برخلاف آنتیویروسهای سنتی که عمدتاً بر اساس امضا عمل میکنند، EDR با تحلیل رفتاری، یادگیری ماشین و پایش دائمی، میتواند تهدیدات ناشناخته، سوءاستفادههای روز صفر و حملات پیچیده را نیز شناسایی و خنثی کند.

از سوی دیگر، خودکارسازی در پاسخ به تهدیدات، امکانات فارنزیک دقیق و توانایی ادغام با ابزارهایی مانند SIEM و SOAR باعث میشود سازمانها بتوانند زمان شناسایی و پاسخ به رخدادها را به حداقل رسانده و از خسارات گسترده جلوگیری کنند. همچنین EDR با فراهم کردن گزارشهای دقیق و قابلیتهای انطباق، مسیر رعایت الزامات قانونی و استانداردهای حفاظت از دادهها را هموار میکند.

بنابراین اگر بهدنبال افزایش تابآوری امنیتی، کاهش سطح حمله، محافظت از داراییهای حیاتی و حفظ تداوم عملیات هستید، خرید و پیادهسازی یک راهکار EDR مناسب — متناسب با اندازه سازمان، زیرساخت موجود و نیازهای امنیتی خاص شما — میتواند یک سرمایهگذاری هوشمندانه و آیندهنگرانه باشد.

توصیه میشود پیش از خرید، محصولات مختلف EDR را از نظر قابلیتهای یادگیری ماشین، قدرت تحلیل رفتاری، امکانات خودکار پاسخدهی، تطابق با زیرساخت شما و کیفیت پشتیبانی مقایسه کنید و از مشاوره کارشناسان امنیتی نیز بهره بگیرید تا بهترین انتخاب را برای سازمان خود داشته باشید.